Botón de salida de puerta de aleación de Zinc, interruptor para sistema de Control de acceso de puerta, botón de liberación de puerta|Kits de control de acceso| - AliExpress

China El control de acceso Waterproof Borla Macrame Teléfono Móvil de Arabia Saudita Llavero RFID Etiquetas NFC Smart Llavero de plástico Fotos e Imágenes - Made-in-china.com

Resorte y Bracket para barrera FAAC B680H / Compatible con brazos de 2.3 a 5.3 metros | Interconmutel | Control de Acceso | Ciencia, Tecnología y Seguridad | Puebla, Pue. México

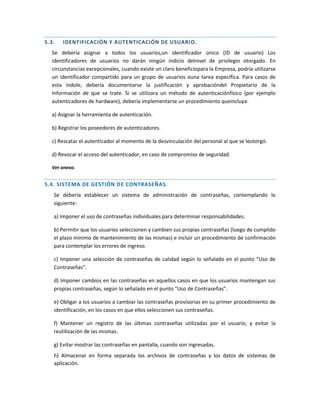

PPT - Contenidos 5.1 El problema de la seguridad 5.2 Control de acceso (global, obligatorio, discrecional) 5.3 Seguridad en SQ PowerPoint Presentation - ID:880837