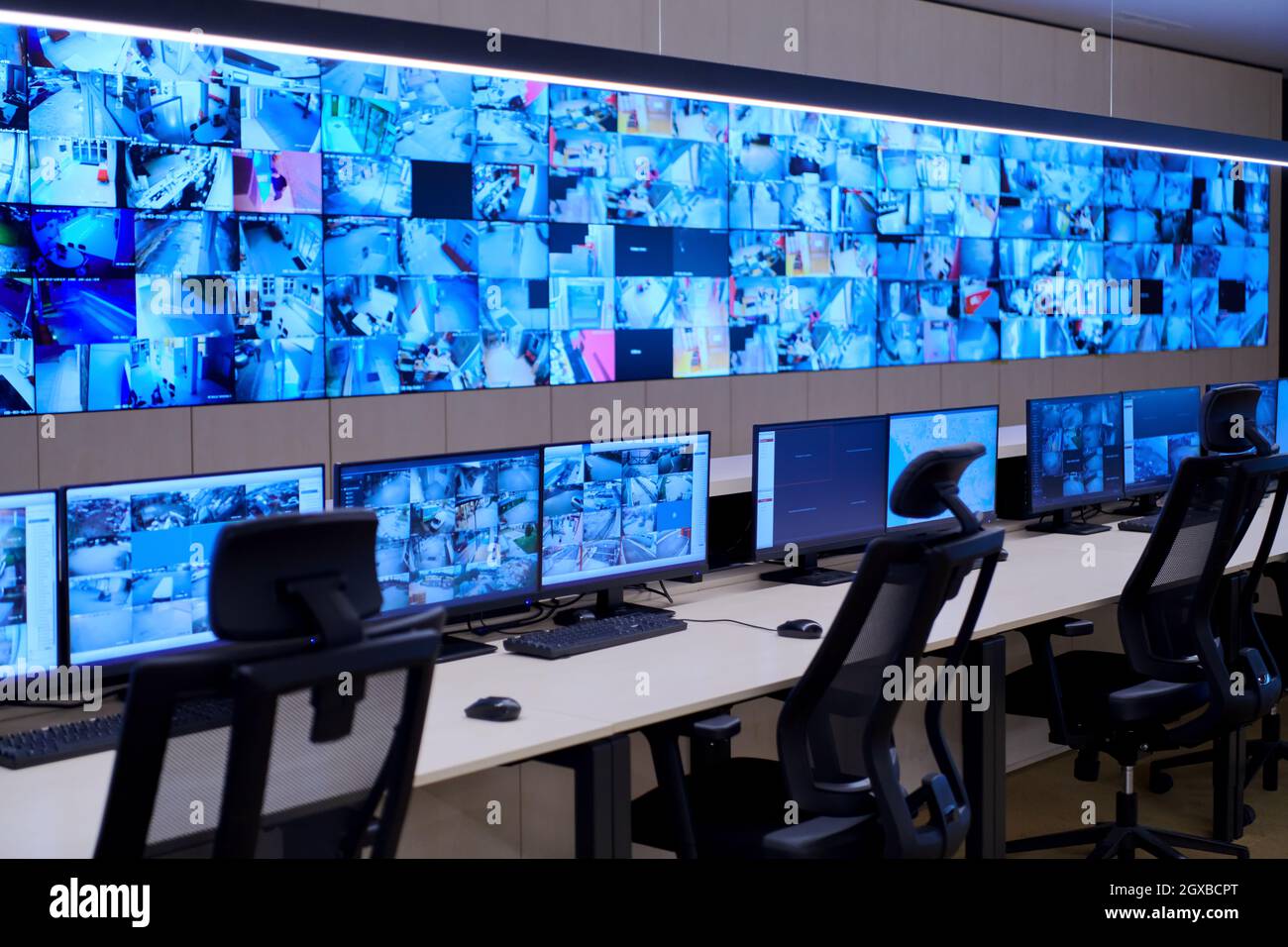

Interior vacío de la sala de control de sistemas de seguridad grande y moderna, estación de trabajo con varias pantallas, sala de control con centro de datos de seguridad Vacíe Fotografía de

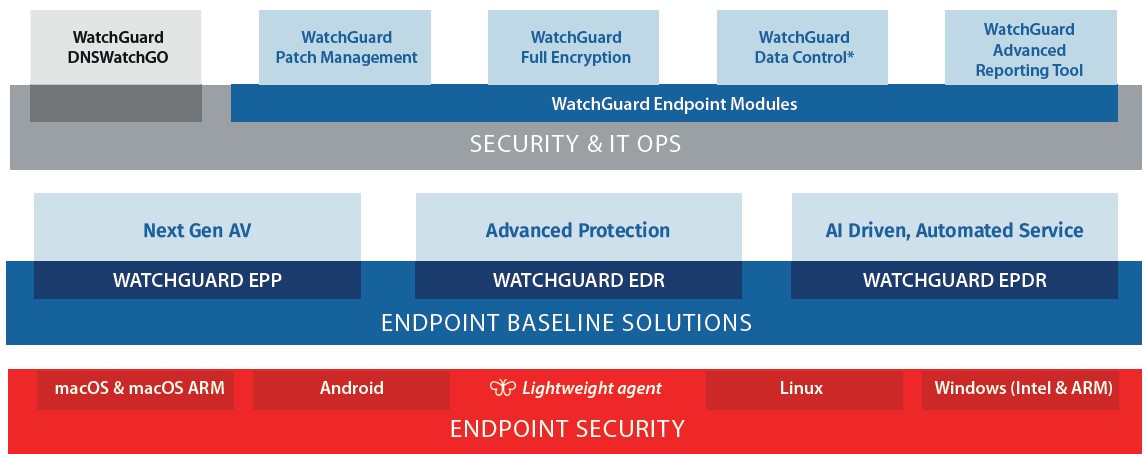

La Seguridad Informática, Control De Acceso, Protección De Datos Vector De Concepto Isométrica Plana Ilustraciones Svg, Vectoriales, Clip Art Vectorizado Libre De Derechos. Image 61182370.